El término phishing deriva de la palabra inglesa fishing, que significa pescar. Con este tipo de ataque sucede exactamente esto: el hacker invade una máquina, que puede ser una computadora, una tableta o un teléfono inteligente, en busca de datos personales, «pescando» contraseñas, datos financieros, números de tarjetas de crédito y otra información relevante.

La mayoría de estos ataques ocurren a través del correo electrónico, donde el invasor se hace pasar por una persona o empresa de confianza en su lista de contactos y les envía un mensaje, enlace o archivo adjunto para descargar. Los usuarios desprevenidos acceden a estos archivos y sus máquinas son invadidas. Intel realizó un estudio con usuarios de Internet de todo el mundo y descubrió que el 97% de los usuarios no saben cómo identificar un ataque de phishing.

Para evitar esta estadística y por tanto evitar que los dispositivos de una empresa sean atacados, hemos preparado algunos consejos que pueden ayudarte:

1- Ten cuidado con todos los correos electrónicos que recibas

Incluso si recibió un correo electrónico de una persona de confianza, verifique si el correo electrónico es correcto. En algunos casos, el invasor realiza modificaciones sutiles en los mensajes de correo electrónico, cambiando una letra o utilizando “.co” en lugar de “.com”, engañándote a primera vista. Comprueba también si el archivo o enlace que te han enviado te genera algún tipo de duda, sobre todo si se trata de un tema que la persona no suele comentar o algo muy llamativo como “adelgazar”, “te mando mi CV”, “cena gratis”. Si aún tienes dudas, contacta a la persona antes de abrir el material que te envió, especialmente si tiene alguna de las siguientes extensiones: .exe, .scr, .pif, .cmd, .com, .cpl, .bat, .vir.

2- Mantén tu sistema actualizado

Utilice la tecnología a su favor, habilite las actualizaciones automáticas. Estos pueden ayudarte a corregir posibles errores y evitar la instalación de programas de tipo spyware. Su computadora no estará 100% protegida, pero ciertamente será menos vulnerable.

3- Mantén actualizado el antivirus y el firewall

Esta es una prioridad clave, pero aún es necesario fortalecerla. El antivirus te ayudará a detectar correos electrónicos maliciosos, pero ni siquiera garantiza una seguridad completa, ya que la decisión de abrir o no un archivo depende totalmente del usuario. El firewall crea una barrera que impide recibir estos correos electrónicos, pero tampoco garantiza completamente que el ambiente esté limpio.

4- Utiliza el estándar DMARC

En 2011, las empresas que trabajan con correo electrónico a gran escala como Facebook, LinkedIn, Google, Yahoo! y Microsoft han creado un grupo con el objetivo de reducir la cantidad de spam y phishing. De esa reunión surgió el estándar DMARC (acrónimo de Domain-based Message Authentication, Reporting & Conformance), que tiene dos objetivos: facilitar la identificación del fraude en el tráfico de correo electrónico, si un determinado mensaje fue enviado o no por su verdadero remitente y qué hacer si no lo fue. Las empresas han comenzado a colaborar entre sí intercambiando información de correo electrónico enviando y filtrando automáticamente mensajes falsos, que ni siquiera llegan a la bandeja de entrada de los usuarios finales.

5- Crea una política de exclusión de dominio

La mayoría de los phishers utilizan dominios recientemente registrados para llevar a cabo sus invasiones. Sabiendo esto, lo interesante sería crear una política que excluya automáticamente los correos electrónicos de dominios con menos de 10 días en el mercado, por ejemplo. De esta manera, una empresa puede reducir drásticamente el riesgo de recibir correos electrónicos de sitios web de phishing.

6- Proteger a los directivos con mayor poder de decisión

Los hackers buscan a las personas adecuadas para atraerlos. Generalmente atacarán a los ejecutivos que tienen la decisión de realizar pagos o realizar transferencias bancarias, por ejemplo. Para estos ejecutivos, además de tener sus equipos completamente actualizados, es necesario que estén informados sobre este tipo de ataques. Para ellos, hay que redoblar la atención.

7- Evalúa tu interacción con los clientes

Recibir tantos anuncios, anuncios y mensajes de la misma empresa no sólo irrita a los clientes, sino que también puede generarles desconfianza sobre el origen de la información. Además, aumenta la posibilidad de que un phisher utilice esa dirección de correo electrónico para enviar archivos maliciosos. Imagínese lo que podría pasar si un cliente accediera a un mensaje falso con el nombre de su empresa y le robaran su información.

Por otro lado, es importante saber si los invasores ya no utilizan su cuenta. Para clientes con un contacto más amplio, pregúnteles con frecuencia si reciben información que no coincide con su desempeño en el mercado.

8- Reforzar los temas de seguridad para los usuarios

En un entorno empresarial siempre es importante reforzar ciertos mensajes a los usuarios finales, como prestar atención a los correos electrónicos que reciben y abren. También sería interesante pedir que el equipo de TI esté informado sobre los tipos de mensajes maliciosos que están entrando en el correo electrónico de la empresa, para poder realizar nuevos filtros específicos en la red.

Ultimas entradas Publicadas

¡Cómo elegir un portátil usado o renovarlo!

¿Cómo puede el COI ganarse la confianza de sus funcionarios?

▷ Día Internacional de la Mujer: una charla con Elena Frontiñán, UX/UI & Interaction Designer

Internet de todo: el mercado de 14,4 billones de dólares

Tecnología 5G: cosas prácticas que debes saber

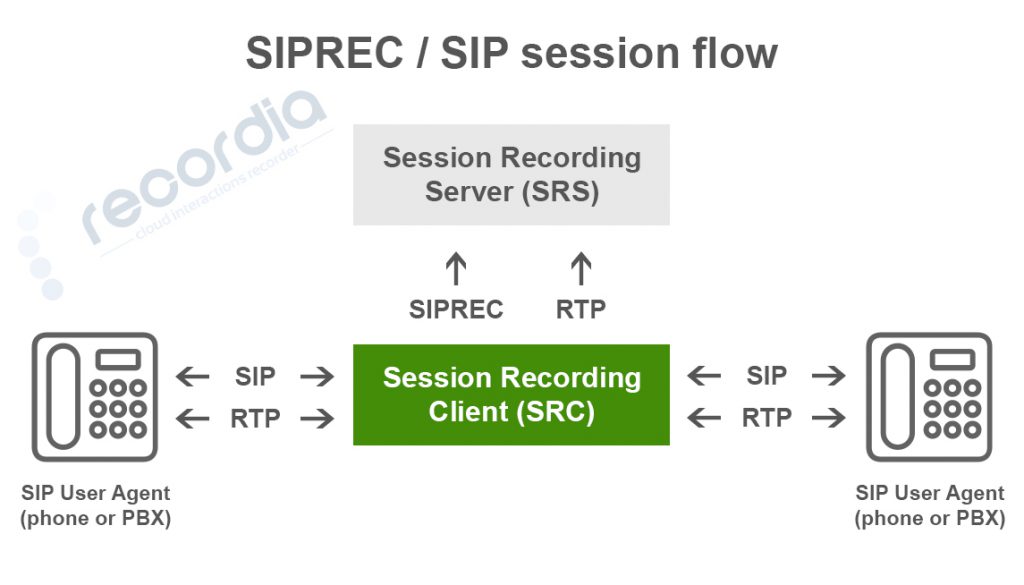

▷ ¿Qué es el Registro SIP (SIPREC)?

¿Cómo cambiar su modelo de negocio para vender soluciones de TI basadas en el consumidor?

Seguridad basada en riesgos: todo lo que necesitas saber

¿Qué son las ciudades inteligentes?