Para que la seguridad del centro de datos sea una prioridad, existen varios elementos que observar y garantizar. Los primeros puntos a abordar en la protección empresarial son las deficiencias de información contable y los errores repetitivos, todos factores que deben eliminarse.

Posteriormente, es fundamental realizar diagnósticos constantes sobre los riesgos que puede representar el Centro de Datos, fortaleciendo la seguridad de los puertos más vulnerables a invasiones. También es necesario considerar cuestiones físicas, como la ubicación de los servidores, restricciones de acceso a la sala del Centro de Datos sólo para personas autorizadas, riesgos de fugas en el lugar de instalación de las máquinas, considerando la posibilidad de desastres y accidentes, entre otros.

Desde una perspectiva digital, la seguridad del centro de datos depende de establecer un plan de recuperación ante desastres, proteger los archivos antes de que se almacenen y adquirir aplicaciones y software de gestión que se ajusten al flujo de trabajo de todo el equipo. De esta forma, además de la protección, es posible garantizar un ahorro de tiempo, especialmente en la formación, permitiendo a los empleados centrar su atención en el seguimiento de las acciones del Centro de Datos.

No existe un centro de datos que sea 100% seguro y cuyo equipo trabaje incansablemente para evitar ataques o desastres. Por tanto, el tema debería ser una prioridad para las empresas interesadas en proteger su información.

Amenazas más allá de las barreras del firewall

Los especialistas de Cisco señalan que, con amenazas que provienen tanto del interior como del exterior del firewall, los usuarios deben adoptar algo más que un simple enfoque de “confiar y verificar” para defenderse de los ataques de ciberseguridad.

La seguridad debe ir más allá del perímetro del centro de datos y abarcar dispositivos desde conmutadores hasta enrutadores a medida que los ataques se han vuelto cada vez más sofisticados y exploran vulnerabilidades de hardware y software. Entonces lo fundamental para tener un Centro de Datos verdaderamente seguro es garantizar la transparencia de un sistema confiable.

Esto se debe a que cada momento se descubren miles de nuevas vulnerabilidades, y saber cuál de ellas debe solucionarse de inmediato se ha convertido en un gran desafío para los equipos de seguridad digital de todo el mundo. Es un trabajo constante, ya que no todas las vulnerabilidades se crean por igual. Algunas son triviales, mientras que otras pueden ser completamente destructivas.

Las nuevas tecnologías exigen más de los centros de datos

IoT, Big Data y otras tecnologías que rápidamente se están popularizando en el escenario mundial requieren aún más infraestructura para un Centro de Datos, el cual debe obtener más y mejor información.

Sólo en Brasil, según una encuesta de Abes (Asociación Brasileña de Empresas de Software), entre 2015 y 2016 se invirtieron más de 6 mil millones de dólares en software, servicios y hardware para el desarrollo del Internet de las Cosas. Una señal de que una gran cantidad de datos requiere el archivo de centros de datos seguros.

De esta manera, lograr un centro de datos seguro depende de la capacidad de identificar qué software, hardware y sistemas son prioritarios y quiénes necesitan más atención en el día a día de las organizaciones. Estas acciones son esenciales para la salud digital de cualquier organización.

Ultimas entradas Publicadas

¡Cómo elegir un portátil usado o renovarlo!

¿Cómo puede el COI ganarse la confianza de sus funcionarios?

▷ Día Internacional de la Mujer: una charla con Elena Frontiñán, UX/UI & Interaction Designer

Internet de todo: el mercado de 14,4 billones de dólares

Tecnología 5G: cosas prácticas que debes saber

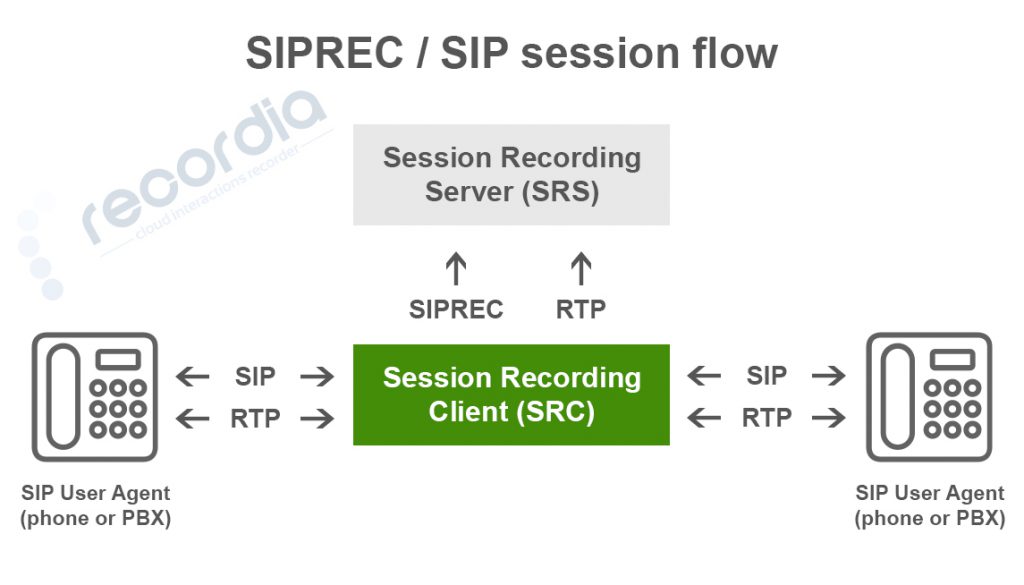

▷ ¿Qué es el Registro SIP (SIPREC)?

¿Cómo cambiar su modelo de negocio para vender soluciones de TI basadas en el consumidor?

Seguridad basada en riesgos: todo lo que necesitas saber

¿Qué son las ciudades inteligentes?