1 – Reconocimiento

El reconocimiento es la fase en la que el ciberdelincuente realiza todo tipo de investigaciones sobre a quién quiere atacar. En esta fase se recoge toda la información disponible en las páginas relativa a trabajadores, horarios de funcionamiento de la empresa, IP públicas y servidores de la empresa. Es común que los ciberdelincuentes frecuentan el LinkedIn de una empresa para obtener más información. En la página se pueden nombrar algunos trabajadores de alto rango que son objeto de diversos tipos de ingeniería social por parte de delincuentes. Por lo tanto es necesario prestar atención a este tipo de información sensible disponible en Internet.

Con las herramientas disponibles hoy en día, los ciberdelincuentes recopilan información y reconocen objetivos de diversos tipos: direcciones de correo electrónico, redes sociales, escaneos de servidores y muchos otros tipos de datos.

Evitar esa fase es un poco complicado, después de que todos los datos son públicos. Sin embargo, es posible controlar algunos datos más sensibles como los correos electrónicos de los profesionales de alto nivel de la empresa, para evitar la recopilación de datos por parte de delincuentes.

2 – Armamento

Después de analizar los datos recopilados, los piratas informáticos utilizan la creatividad para desarrollar herramientas, armas y tipos de ataques para lograr su objetivo final en la empresa. Independientemente de cómo obtengan las herramientas, ya sea comprándolas o fabricándolas, ese momento es crucial para que el ataque tenga éxito.

Es importante recordar que estas herramientas pueden buscar vulnerabilidades conocidas o reveladas recientemente. Esta fase del ataque se puede evitar utilizando herramientas como NIDS, que detecta este tipo de ciberataques antes de que realmente ocurran.

3 – Entregar, explorar e instalar

La primera parte de esta fase es el acto de entrega. El hacker enviará el programa que busca la vulnerabilidad a alguien de cierta importancia dentro de la empresa, para permitir que su ataque tenga éxito. El tipo de envío más común es el phishing contra personas de alto rango, ya que el ciberdelincuente quiere altos derechos de acceso dentro de la empresa.

Con la herramienta proporcionada, la vulnerabilidad se escaneará cuando el objetivo abra el archivo o lo ejecute de alguna manera. Esta es la segunda parte de esta fase. Al final de esta fase, se instala una puerta trasera en el sistema de la empresa que permite el acceso al ciberdelincuente.

Para evitar el ataque a partir de esta etapa, será necesario filtrar muy bien las rutas de entrada del hacker al sistema. Por ejemplo: filtrar correos electrónicos sospechosos, sensibilizar a las personas dentro de la empresa para que no hagan clic en ningún tipo de correos electrónicos sospechosos, entre otras medidas de precaución.

4 – Orden y control

Después de haber explorado la vulnerabilidad pasamos a la fase de organización y control del sistema de la empresa. La máquina infectada se convierte en un zombi y eventualmente pasa a ser propiedad del ciberdelincuente.

Este es el último paso para evitar un ciberataque. Todo se vuelve más complicado, pero aislar su máquina es una de las primeras cosas que debe hacer cuando detecta la infección. A continuación, es necesario comprender cómo funciona el malware y cómo funciona.

5 – Acciones sobre objetivos

En esta última fase es mucho más difícil eliminar el ciberataque. Sin embargo, si se llevan a cabo las comprobaciones mencionadas anteriormente, es probable que ni el malware ni el ciberdelincuente consigan su objetivo.

Ultimas entradas Publicadas

¡Cómo elegir un portátil usado o renovarlo!

¿Cómo puede el COI ganarse la confianza de sus funcionarios?

▷ Día Internacional de la Mujer: una charla con Elena Frontiñán, UX/UI & Interaction Designer

Internet de todo: el mercado de 14,4 billones de dólares

Tecnología 5G: cosas prácticas que debes saber

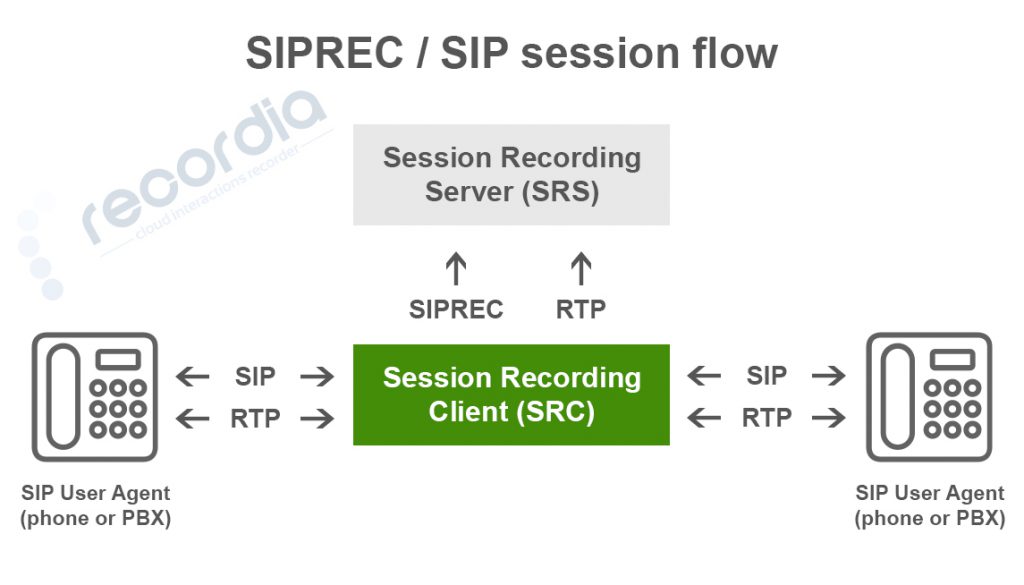

▷ ¿Qué es el Registro SIP (SIPREC)?

¿Cómo cambiar su modelo de negocio para vender soluciones de TI basadas en el consumidor?

Seguridad basada en riesgos: todo lo que necesitas saber

¿Qué son las ciudades inteligentes?