Sin embargo, para que el usuario tenga una navegación segura y por tanto pueda tener procesos internos rápidos, comunicaciones más dinámicas, mayor productividad y conquistar el mercado global, es necesaria una buena y eficiente seguridad virtual.

Según la consultora Gartner, los líderes TI de las empresas deben someterse a constantes cursos de formación y mejora para utilizar herramientas que permitan crear y mantener un entorno seguro en las redes internas de la empresa. En este sentido, aumentará el uso de las herramientas más sofisticadas de evaluación y reducción de riesgos.

Gartner indica que, aunque el modelo de defensa no es suficiente para proteger a la empresa, automáticamente el departamento de TI se activará para aplicar un nuevo enfoque de seguridad virtual. Los profesionales de la industria explican que cuanto más compleja se vuelve la red corporativa, mayor es el desafío de mantenerla segura.

La razón es simple: a medida que la infraestructura de Internet y la informática móvil continúan expandiéndose, los puntos de acceso a los datos corporativos se multiplican. De esta forma, todo punto de acceso representa una posible vulnerabilidad, independientemente de dónde se encuentre y desde qué dispositivo se acceda. El caso es aún más preocupante cuando se trata del uso de dispositivos privados dentro y fuera de la empresa.

Vale la pena señalar que las amenazas de piratas informáticos Son eminentes. Según la publicación Semana de Internet en una reciente investigación de seguridad en líneaEl 60% de los encuestados ya ha recibido algún tipo de amenaza externa más de 30 veces, ya sea vía correo electrónico, conexiones dañino o de otras maneras. Este escenario presenta altos riesgos, ya que se estima que la pérdida de productividad o de información vital resultante de estas violaciones de seguridad cuesta a las empresas más de 5 mil millones de dólares al año.

Para que un proyecto de seguridad de riesgos sea funcional, según Gartner, es necesario que el área de TI tenga pleno acceso y gestión de la red. Sin embargo, con la proliferación de dispositivos móviles en las empresas, los problemas de seguridad móvil se han vuelto cada vez más desafiantes para los profesionales. ¿Cómo actuar ante este escenario creciente? Finalmente, es normal que el empleado utilice su dispositivo con fines comerciales, como consultar el correo electrónico.

En ese momento, la seguridad es una prioridad, pero la productividad no puede quedarse atrás ni toparse con la insatisfacción de los empleados. Esto demuestra que el entorno general tendrá que adaptarse cada vez más a las necesidades del usuario móvil, lo que hará necesario afrontar retos de gestión por parte de los departamentos de TI, que no pueden perder el control de los dispositivos de los usuarios.

Seguridad

El equipo de TI de la empresa debe desempeñarse bien y seguir ciertos procedimientos. Inicialmente, es necesario desarrollar estándares que identifiquen la información clave que debe protegerse y definan quién tendrá acceso a ese recurso dentro de la organización y cómo será ese acceso. Esta medida tiene como objetivo establecer un plan de seguridad y su apoyo sistemático.

Vale recalcar que en ese momento es necesario poner en práctica la sigla EPHG, que significa Evaluar, Proteger, Habilitar y Gestionar. Estas categorías respetadas sistemáticamente ayudan mucho en la seguridad corporativa. El siguiente paso es evaluar las vulnerabilidades y garantizar el cumplimiento de la política de seguridad de la empresa, así como proteger el sistema de información, posibilitar el uso seguro de Internet y gestionar la administración de los usuarios y sus recursos. Reforzando el hecho de que no importa desde qué dispositivo se acceda, la seguridad debe estar presente en toda la red.

Recientemente, el especialista en ciberseguridad Tripwire publicó los resultados de un gran estudio sobre el estado de la gestión de seguridad basada en riesgos realizado con el Instituto Ponemon. El estudio analizó las principales métricas de seguridad basadas en riesgos que los gerentes de TI deberían analizar y los tipos de seguridad más utilizados en las organizaciones.

Esta investigación incluyó tiempo para corregir violaciones de políticas, puntos finales no infectados, violaciones de datos, reducir los costos de seguridad, capacitar a los usuarios finales y reducir el tiempo de inactividad no planificado del sistema.

La investigación realizada en EE. UU. y el Reino Unido incluyó a profesionales en los campos de la ciberseguridad, operaciones de TI, gestión de riesgos de TI, operaciones comerciales, inspección y auditoría internas, así como gestión de riesgos empresariales. El estudio encontró que solo el 19% de los encuestados considera que la cantidad de registros o archivos detectados son violaciones de cumplimiento, y otro 16% cree que la reducción identificada en los certificados vencidos, incluidas las claves SSL y SSH, es una métrica efectiva.

Entre las métricas de gestión de amenazas, el porcentaje de punto final libre de malware y los virus están a la cabeza, hasta el punto de que el 45% de los responsables de seguridad lo citan como un parámetro fundamental para gestionar las amenazas.

La investigación también encontró que sólo el 8% de los gerentes de seguridad utilizan el desempeño del usuario en pruebas de concientización sobre retención de seguridad como medio para medir la efectividad de la seguridad.

Ultimas entradas Publicadas

¡Cómo elegir un portátil usado o renovarlo!

¿Cómo puede el COI ganarse la confianza de sus funcionarios?

▷ Día Internacional de la Mujer: una charla con Elena Frontiñán, UX/UI & Interaction Designer

Internet de todo: el mercado de 14,4 billones de dólares

Tecnología 5G: cosas prácticas que debes saber

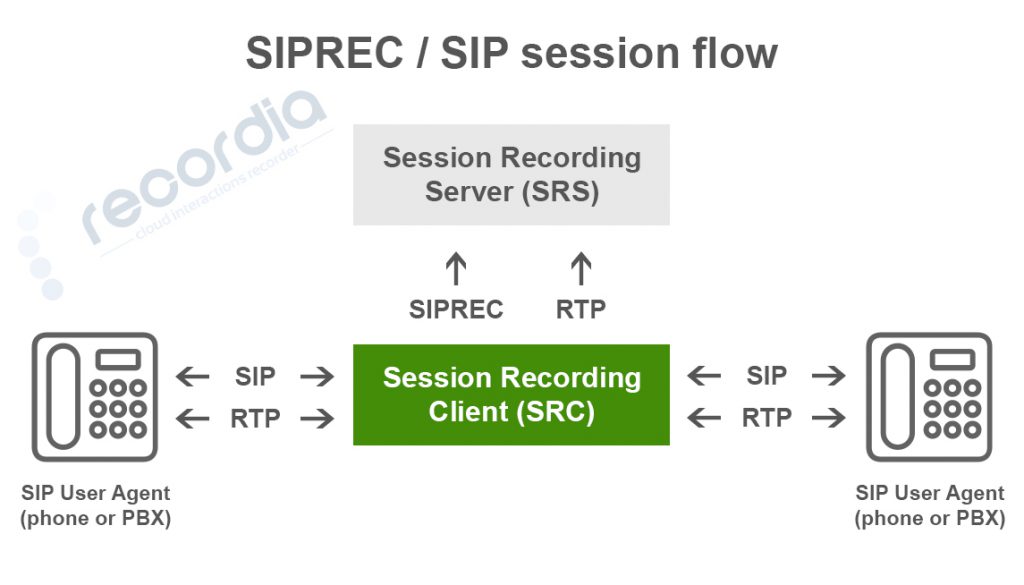

▷ ¿Qué es el Registro SIP (SIPREC)?

¿Cómo cambiar su modelo de negocio para vender soluciones de TI basadas en el consumidor?

Seguridad basada en riesgos: todo lo que necesitas saber

¿Qué son las ciudades inteligentes?